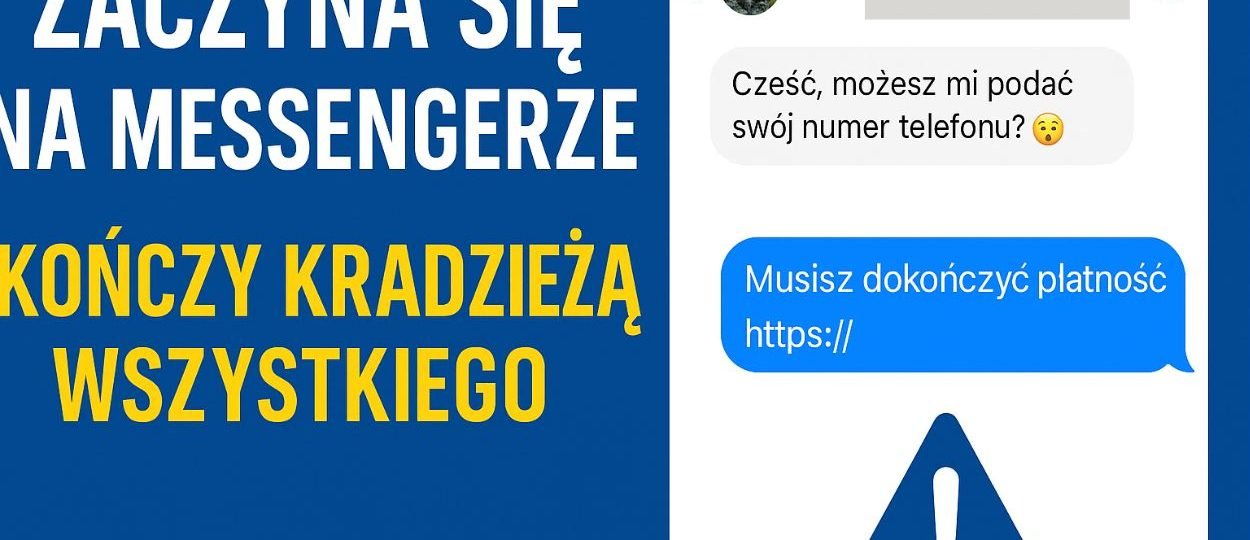

Dostajesz wiadomość od znajomego na Messengerze z prośbą o numer telefonu i kod SMS? A chwilę później tajemniczy SMS z linkiem „do płatności” albo „kryptotransakcji”? To jeden z najgroźniejszych dziś łańcuchów wyłudzeń w polskim internecie. Jak działa i kto pada ofiarą?

Dlaczego to zaczyna się od Messengera?

Bo przestępcy muszą najpierw przejąć czyjeś prawdziwe konto, zanim zaatakują następne osoby.

I robią to na masową skalę.

Zhakowane konto — jak Twoje przykłady z Jackiem i Marcinem — staje się narzędziem do kolejnych oszustw. Ofiara często nawet nie wie, że jej profil rozsyła prośby o numer telefonu i rzekome „kody do konkursów IKEA”.

Wiadomości są pisane miękkim, przyjaznym tonem, z emotkami, w stylu danej osoby. Dlatego tak łatwo wpaść w pułapkę — bo to naprawdę pisze znajomy, tylko że jego konto jest już w rękach oszustów.

Jak wygląda schemat oszustwa krok po kroku?

1. Kradną konto Twojemu znajomemu

To może być:

słabe hasło,

brak 2FA,

kliknięcie w fałszywy link,

logowanie w podejrzanej aplikacji.

Od tej chwili wszystko, co napisze, wygląda „jak od niego”.

2. Oszust pisze do Ciebie z przejętego konta

Zawsze ta sama formułka:

„Możesz podać swój numer telefonu? 😊”

„Wyślę Ci kod SMS w konkursie IKEA”

„Potrzebuję głosów, pomożesz?”

Początek wygląda jak przysługa.

3. Prosi o podanie kodu z SMS-a

Nie jest to kod konkursu.

To jest kod resetu hasła do Twojego konta (Facebook, Google, Allegro, cokolwiek), wysłany przez prawdziwy serwis, nie przez „Jacka”.

Podając kod — wylogowujesz sam siebie i wpuszczasz oszusta do środka.

4. W tym momencie mogą zrobić drugi atak – przez SMS z linkiem

I tu dochodzimy do nowej fali oszustw.

Coraz więcej osób otrzymuje po takim epizodzie SMS z linkiem do fałszywych płatności, np.:

„Dokończ płatność”

„Twoja transakcja kryptowalutowa wymaga potwierdzenia”

„Masz wygraną – odbierz nagrodę, kliknij link”

To drugi etap ataku: phishing finansowy i kryptowalutowy.

Co mówią eksperci?

Według CERT Orange Polska lawinowo rośnie liczba oszustw związanych z SMS-ami podszywającymi się pod giełdy kryptowalutowe. Przestępcy wysyłają linki do fałszywych stron udających Binance, Revolut czy portfele krypto, aby wyłudzić dane logowania lub klucze prywatne.

Źródło: CERT Orange Polska – ostrzeżenie o kampanii „na Binance”.

Portal CrypS także alarmuje, że Polacy masowo dostają SMS-y z informacją o „wygranych” w kryptowalutach, które prowadzą do stron imitujących giełdy. Po wpisaniu danych środki są błyskawicznie wyprowadzane.

Źródło: CrypS.pl – analiza kampanii fałszywych SMS-ów „od Binance”.

Media branżowe (m.in. BeInCrypto) wskazują, że to obecnie najskuteczniejsza metoda kradzieży portfeli kryptowalutowych w Europie.

Dlaczego to jest groźne?

Bo to łańcuchowy mechanizm przejęć:

Ktoś traci konto na Messengerze.

Z jego profilu oszust atakuje jego znajomych.

Gdy zdobędzie Twój numer → wysyła SMS z prawdziwym kodem resetu.

Gdy dostanie kod → kradnie Twoje konto.

Gdy już je ma → wysyła do Ciebie SMS z linkiem phishingowym, najczęściej kryptowalutowym.

Jeśli klikniesz → mogą przejąć także Twoje finanse.

Efekt domina.

Co robić, gdy dostaniesz taką wiadomość?

Nigdy nie podawaj kodu z SMS-a. Nigdy.

Nawet jeśli pisze:

mama,

brat,

szef,

kolega z Messengerem pełnym zdjęć.

Zgłoś zhakowane konto

Messenger → Zgłoś → Udawanie kogoś → Konto zhakowane.

Ostrzeż prawdziwą osobę

Najlepiej SMS-em lub telefonem.

Włącz 2FA na swoich kontach

To jedyna skuteczna bariera.

Nie klikaj w żadne linki z SMS-ów

Szczególnie jeśli dotyczą „płatności”, „transakcji”, „kryptowalut”.

Cytat (styl dziennikarski):

„To dziś najbardziej efektywny model ataku – łączy kradzież kont, wyłudzenie kodów, phishing finansowy i kryptowaluty. Jedna ofiara uruchamia lawinę kolejnych” – ostrzegają analitycy CERT Orange.